Zillya! - Програми-блокувальники: як вони працюють

Програми-блокувальники створені для вимагання грошей у користувачів. Перші відомості про застосування такого шкідливого ПО, з'явилися ще в 1989 році, тоді вірус поширювався за допомогою дискети. Однак з приходом в наш побут всесвітньої мережі Інтернет, зросла кількість шахраїв , Охочих розбагатіти в такий спосіб. Є думка, що багато творців цих програм знаходяться на території Росії, так як влада цієї країни не приділяють належної уваги боротьбі з даним видом кібер-злочинності.

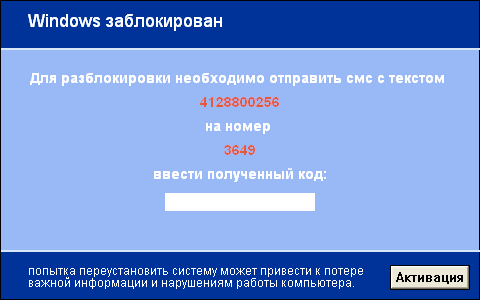

Розділити ці шкідливі програми можна на кілька груп, у яких різний підхід для досягнення своєї мети. Одним з методів дії такого malware (що в перекладі з англійської означає - зловмисне ПО) можна виділити блокування або порушення роботи операційної системи комп'ютера за допомогою можна показати вікна з повідомленням. У цьому повідомленні користувача спонукають внести гроші на певний рахунок для зняття блокування. Сімейство таких вірусів називають - winlocker.

Типи Winlock er

Існують кілька типів таких вірусів, які відрізняються обмеженням роботи користувача до доступу комп'ютера і є не чим іншим, як блокувальниками екрану.

- банери (як звичайні, так і з порнографічним характером) браузера.

Вони з'являються тільки у вікні браузера і при цьому не заважають роботі з іншими службами комп'ютера. Видають себе за додаткові компоненти браузера і додаткові компоненти. Можуть бути легко видалені просунутим користувачем.

- банери, розташовані на робочому столі.

В основному перекривають більшу частину монітора, однак при цьому залишається можливість запуску інших програм і є доступ до диспетчера задач і реєстру.

- повноекранні банери.

Самий неприємний тип блокувальника. Відкриваються такі банери на весь екран, відразу після завантаження операційної системи. У деяких випадках блокують клавіатуру, залишаючи можливість лише керувати мишкою і цифровими кнопками для введення захисного коду. Блокують доступ до диспетчера задач, робота з комп'ютером при цьому неможлива.

Поширення програм-блокувальників і захист від них

Зараження програмами-блокувальниками відбувається точно так само, як і іншими вірусами. Це може статися через поштове повідомлення, з прикріплюється виконуваним файлом, а також уразливість мережевої служби. Багато блокувальники екрану використовують уразливості операційної системи.

Однак, варто зазначити низький рівень професіоналізму в написанні таких вірусів. У деяких повідомленнях про вимогу відправити гроші, були помічені грубі граматичні помилки. Також були випадки, коли на тлі блокувальника екрану відображався таймер зворотного відліку. Заражений користувач попереджався, що по закінченню часу всі дані з комп'ютера будуть видалені. Але, як показала практика, «горе-хакеру» або не вистачало здібностей реалізувати загрозу, або це було просто моральним тиском, оскільки, як правило, після закінчення відліку нічого не відбувалося.

Захист від таких вірусів лежить, перш за все, на плечах самого користувача. Оскільки зараження програмою-блокувальником, в більшості випадків, відбувається при відвідуванні підозрілих ресурсів - варто виключити переходи на сумнівні майданчика. Також потрібно використовувати антивірус з регулярно оновлюваними базами вірусних сигнатур і виключити запуск підозрілих програм з неперевірених джерел.

І найголовніше: щоб не втратити інформацію, необхідно час від часу робити резервне копіювання важливих для вас файлів.