Шахраї намагалися заразити комп'ютери банків від імені FinCERT Центробанку РФ

Чергові хакери атакували чергові банки. Подумаєш! Таке трапляється часто-густо, особливо в порівняно дрібних (десятки мільйонів рублів) масштабах. В общем-то, дійсно нічого примітного, якщо не брати до уваги того, що в цей раз атака була проведена за допомогою розсилки листів від імені Центробанку Російської Федерації!

Під покровом ночі з 14 на 15 березня зловмисники за допомогою доменного реєстратора REG.ru зареєстрували парочку доменів. З них особливий інтерес представляє один - fincert.net. взагалі, FinCERT - це відділ Центробанку, який займається саме тим, що інформує банки про інциденти та загрози в сфері інформаційної безпеки.

Створено FinCERT трохи більше півроку тому, а оскільки атаки на банки за цей час відчутно набрали обертів, цей відділ придбав деякий рівень популярності та публічності. Очевидно, відомості про нього дійшли і до тих, від кого він захищає, - до кібершахраїв. І останні вирішили, що діяти від імені FinCERT - цікава ідея.

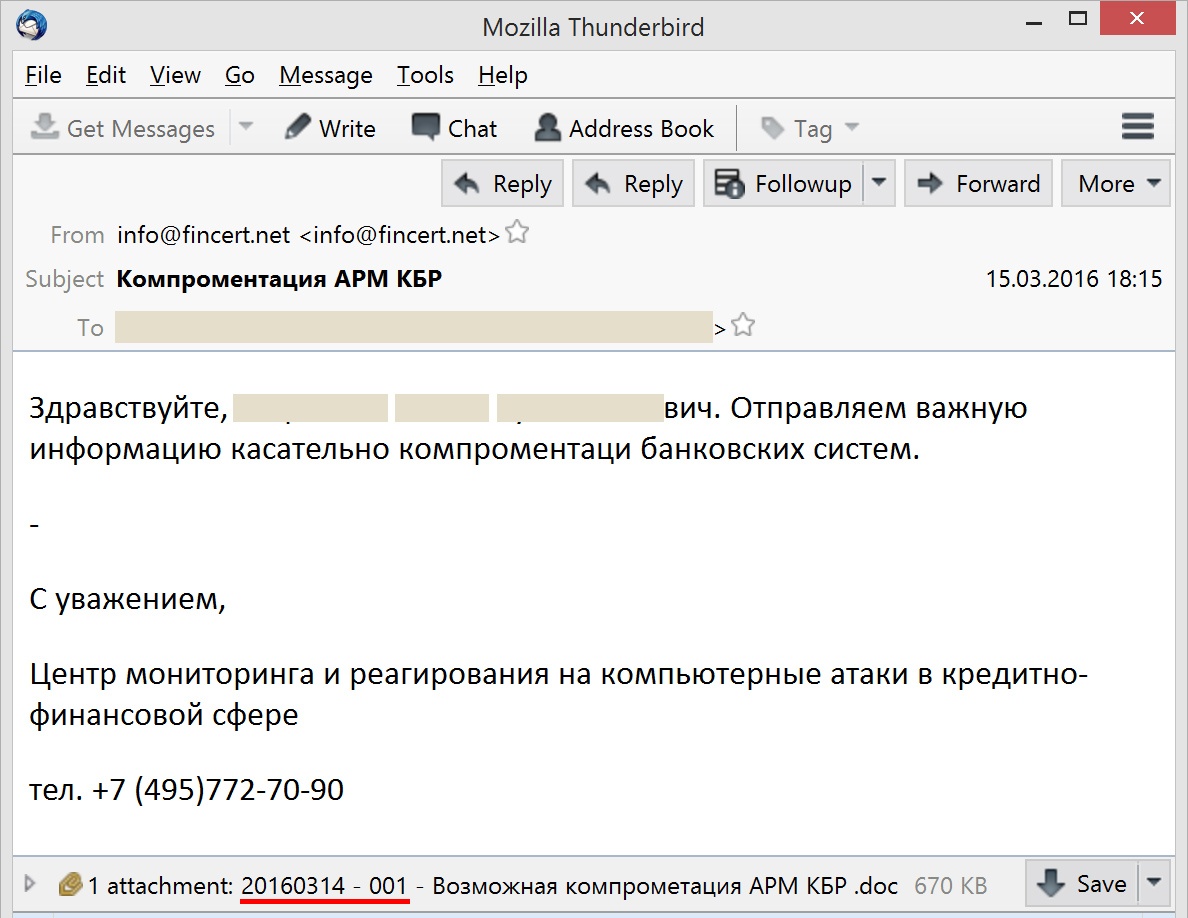

В районі 12 години дня 15 березня з адреси [email protected] зловмисники розіслали листи банківським співробітникам. Полудень - це таке зручне час, коли думки багатьох співробітників в основному крутяться навколо майбутнього обіду. Тому вони можуть не дуже уважно дивитися на адресу відправника повідомлення і не помітити, що замість реальної адреси, з якого FinCERT надсилає листи ([email protected]), лист прийшов зовсім з іншого.

Цікаво, що зловмисники точно знали імена і прізвища тих людей, яким пишуть, - мабуть, кудись втекла або база даних відвідувачів який-небудь банківської конференції, або пачка якихось службових документів ряду банків зі списком співробітників. Схоже, що листи були розіслані в сотні російських банків. По крайней мере, на virustotal.com шкідливе вкладення з них було завантажено понад 70 разів.

Чемно назвавши одержувача по імені та по батькові, зловмисники пропонували йому завантажити DOC-файл з вкладення до листа, в якому нібито знаходиться «важлива інформація щодо компрометації банківських систем». Насправді ж у файлі перебувала інструкція для запуску вбудованого в нього ж макросу, виконання якого як раз і призводило до компрометації банківських систем.

Примітно ще й те, що в назві файлу-вкладення використаний цифровий код «20160314 - 001» - саме такий код використовує справжня організація FinCERT для повідомлень про атаки. Шахраї явно підготувалися.

Однак, незважаючи на всю свою уважність і ввічливість, зловмисники явно недовчилися в школі. У наведеному прикладі листи вони тільки один раз з трьох змогли правильно написати слово «компрометація» - в останніх двох спливала явно зайва літера «н» (від слова «мент», чи що?). І це теж могло видати підроблену природу листи його одержувачу, будь він досить уважним.

Після того як неуважний одержувач відкривав DOC-файл і запускав макрос, який, між іншим, вимагав окремого дозволу на запуск, на його комп'ютер викачувати файли fincert.cab, підписаний легальним цифровим сертифікатом московської транспортної компанії «Спік-2000».

Експерт GReAT Олександр Гостєв коментує це так: «Залишається загадкою, для чого, ким і як компанії - перевізнику вантажів був виданий цифровий сертифікат для підпису виконуваних файлів. Втім, в ситуаціях, коли сертифікат виданий CA COMODO, такі питання виглядають риторичними. Як сертифікат потрапив в руки хакерів - невідомо ».

Власне, через наявність справжньої цифрового підпису файл fincert.cab не викликає підозр. Після його завантаження він автоматично розпаковується і встановлює на комп'ютер цілком легальний набір ПО на базі програми віддаленого адміністрування LiteManager 3.4. Після чого програма, по-перше, прописується в реєстрі для автоматичного запуску при кожному завантаженні комп'ютера, а по-друге, ховається від очей користувача за допомогою спеціального ключа в реєстрі.

Шкідливим з усього цього є тільки власне макрос в документі. І таке трапляється вже не в перший раз: останнім часом зловмисники нерідко використовують цілком легальне ПЗ для віддаленого доступу в своїх недобрих цілях.

Отримавши можливість дистанційно керувати комп'ютером в банківській мережі, зловмисники могли робити, в общем-то, все що завгодно. Ви знаєте, що може статися, на прикладі інших атак на фінансові організації - Carbanak, Metel, GCMAN і так далі.

Найбільше в цій історії примітні три моменти. По-перше, зловмисники виявилися досить нахабними для того, щоб здогадатися використовувати ім'я FinCERT - організації, яка, в общем-то, як раз з ними і бореться, - для того, щоб заражати банківські комп'ютери.

По-друге, вони добре підготувалися: база даних банківських працівників, переконливе доменне ім'я, вдалий вибір часу розсилки, легітимна цифровий підпис викачуваного файлу - все це значно підвищило шанси на успіх атаки.

По-третє, як вже було зазначено, злочинці використовують в своїх цілях легітимне ПО: єдиним шкідливим об'єктом в даній атаці був макрос, завантажувати легальну програму віддаленого доступу. Тому боротися з подібними атаками за допомогою традиційних інструментів досить проблематично, для цього потрібні нові платформи, такі як Kaspersky Anti Targeted Attack Platform .

Детальніше про цю атаку ви можете прочитати в нашому дослідженні на Securelist .

Від слова «мент», чи що?